組織とかでユーザーを管理する際に、ドメインに所属したユーザーがどこのパソコンからでもログインできるようにとかしてみたくないですか?

学校のパソコンみたいに複数台PCがあり、どこのパソコンからでもログインできるようにするときの設定方法の紹介です。

ユーザーの構成

まずはユーザーを以下のグループに所属させます。

- Domain Users

- Remote Desktop Users

あとはこれに加えて、リモートログインを許可するまとまりのグループを作っておいたほうがいいです。今回私はUniversity Usersというグループを作り、その中にログインを許可するユーザーをまとめて突っ込んでおきました。

AD(Active Directory)サーバーとリモートログインさせるためのパソコンを用意する

この記事を読んでいる方なら問題無いと思いますが、Active Directoryのコントローラーのサーバー(1)とリモートログイン用のパソコン(2)を用意します。

まず(1)ADサーバーは既に用意済み前提でお話させていただきます。まだ用意していない方はこの記事を参考にどうぞ。

そして(2)リモートログインのためのパソコンを用意します。つまり、ユーザーが使うためのパソコンですね。共有パソコンのことです。こちらも既に存在すること前提にいきたいとおもいます。

ところでこの共有パソコンのことなのですが、実際にパソコンを用意しユーザーに使ってもらうという方法でもいいですし、RDP(リモートデスクトップ)みたいにリモートログインさせるためのパソコンを用意するという方法でもいいです。今回ワタシが用意した構成は後者のRDP前提の構成です。

共有パソコンをドメインに参加させる

当たり前ですが、共有パソコンにリモートログインを許可するにはドメインに参加させる必要があります。

このときにドメイン管理者が必要となります。(Administratorでも可)。

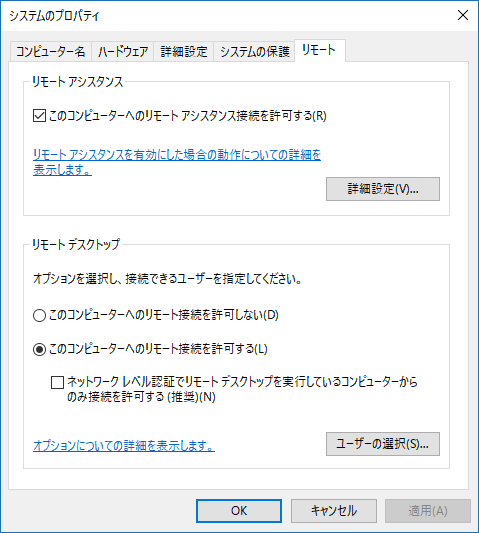

共有パソコン側でリモートデスクトップの許可をする

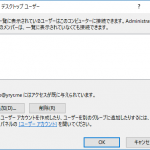

ドメインに参加していたらADサーバー側で用意したグループが表示されるはずです。

これで完了!

あっさり終わってしまいましたね。必要な設定はADサーバー側でユーザーを用意する。共有パソコン側でリモートの設定をするだけです。

ちなみにADサーバー側でそのユーザーのリモートデスクトップを拒否していたとしても、共有パソコン側とADサーバーは別のPCなので、共有パソコン側のリモート設定が有効になります。

ログインする際は[ユーザー名]@[ドメイン]と指定すれば普通にログインできます。

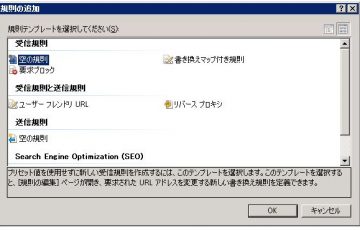

グループポリシーの設定も可能

ここでちょっと注目していただきたいポイントが、グループポリシーの設定は共有パソコン側でもちゃんと有効になるという点です。もしなってなかったらコマンドを叩いてみて下さい。

gpupdate /force

ユーザーが悪さしないようにグループポリシーで固めておけば、基本的には共有パソコンが破壊されることはないでしょう。また、Domain Usersなら管理者権限もないので、他ユーザーのユーザーフォルダーを除いたり、変な設定をいじることはできないようになっています。

ちなみに、Domain Adminsのグループに所属しているユーザーが共有パソコンにログインした場合、管理者権限を保持した状態になります。また、適応されるグループポリシーも、ADサーバー側のではなく共有パソコン側のグループポリシーが適応されます。あら不思議!

あとは私は細かい点は見てないのですが、共有フォルダを設定してどのパソコンからログインしてもいつでもファイルを呼び出せるようにしたりとかもできるそうです。大学みたいな複数パソコンあるうちの何処かからかログインされるという状態を想定した作りになっているのですね。

RDPサーバーの注意点

RDPサーバーの場合、1台のパソコンで複数ユーザーがログインしてパソコンを共有するなんてこともできちゃいます。その場合、ちゃんとセッションが分かれるので表面上は普通のデスクトップが出てきます。

ただWindows側のライセンスの問題があり、通常のコンシューマー向けOSだとそもそも複数ユーザーのRDPログインは許可されてないような気が…サーバー向けOSもRDPの同時接続数に制限があったような気がするのでエディションごとに確認して見たほうがいいかもしれないです。確かRDPライセンスとかいうのも存在してた気がするのでその辺シビアかも。